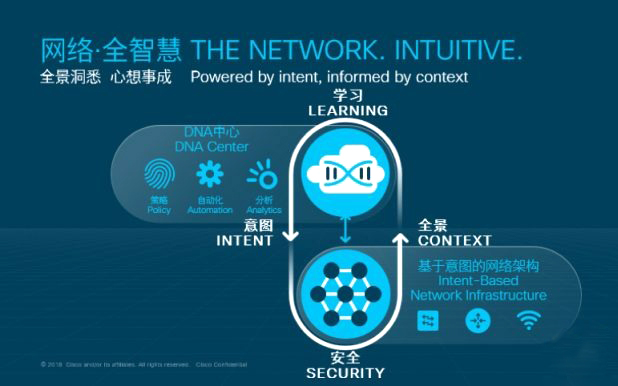

在全球数字化转型的大浪潮中,如何重新构建新型智能的网络平台是一个关键挑战。去年6月份,思科正式发布了基于意图的网络,从而开启了一个新的网络时代。近日,思科全球执行副总裁,网络与安全事业部总经理 David Goeckeler 来华,期间接受了业内记者的采访,畅谈了思科的全智慧网络。

David Goeckeler

基于意图的全智慧的网络是指以策略、编程的方式去实现网络管理配置的自动化运行,此外,它还内置安全功能,能发现威胁并自动响应,帮助企业远离高级威胁。这其中包括三个关键技术,即 “DNA中心”(Digital Network Architecture,全数字化网络架构);新一代的交换产品组合 Catalyst 9000;加密流量分析。

Catalyst 9000

思科Catalyst 9000对硬件(ASIC)和软件(IOS XE)层均进行了革新,并同时兼具安全性、可编程性与出色的性能,旨在满足客户在移动、云、物联网和安全方面的需求。

可编程:

高性能、可编程的ASIC能够适应未来创新的要求,这是芯片技术的重大创新。

增强型威胁分析(ETA):

可发现加密流量中的恶意软件,帮助网络发现并阻断最复杂的网络攻击。

物联网:

即时发现、加载并自动分隔物联网流量,包括自动配置网络以确保安全性。

移动:

能够托管无线控制器,并支持诸如802.11ax等全新无线标准。

云计算:

这些平台具备出色的可扩展性和开放可编程性,能够在内置的x86计算综合设施上托管第三方应用,使客户能在容器或虚拟机中运行其应用。

思科Catalyst 9000充分满足甚至超越了美国国家航空航天局对于安全和网络隔离的关键任务的要求,并提供了两倍的性能。

——美国国家航空航天局解决方案架构师Eric Latta

加密流量分析

如今,近半数的网络攻击隐藏在加密流量中,并且这一比例还在持续增长。通过使用思科Talos团队提供的网络情报以及机器学习技术来分析元数据流量模式,能够在加密流量中发现已知威胁,而无需解密流量或破坏数据隐私,实现对加密流量进行准确性高达99.99%的威胁检测,实现低于0.01%的误报率。

通过加密流量分析,可以明显地发现,思科在自动化、智能化的网络流量风险监控方面找到了清晰定位,这种加密流量分析技术堪称是思科基于全数字化网络架构(DNA)安全技术的重大革新,使得企业即使在加密环境中,依然有能力实现全面的网络可见性及威胁可见性。正是因为思科的对网络全景的洞悉,才能“看”到加密流量,达到全智慧的网络的理念。

DNA中心

DNA中心是一个指挥平台,能够将业务意图定义为策略,涵盖了设计、部署、策略和合规等方面,凭借对于整个网络的全面可视性与情境信息,能够集中管理自动配置所有网络功能。

DNA中心还是一个分析平台,可从所在网络收集情境信息。以前分布在数千个路由器、交换机和无线接入点中的所有类型的数据,现在都可以实时传输至DNA中心,从而帮助用户更好地洞悉企业运营情况,并不断学习以解决复杂的业务难题。

这一定义意图、收集情境信息、进行自我学习、并基于洞察执行新意图的完整闭环,便是基于意图的网络。思科将基于意图的安全基础设施与DNA中心提供的单点策略定义、情境信息收集和自我学习能力相结合,使之成为全新的企业网络构建方法。

可以从三个词来概括思科的全智慧的网络,就是能够“自我学习、自我调整和自我演进”。

David Goeckeler在采访中表示,自去年6月份思科推出“全智慧的网络”后,受到了全球客户的欢迎和肯定。其为客户带来最核心的价值之一,就是网络管理配置的自动化。以前,无论企业客户的网络规模在哪个层级,在网络配置上做一个修改都需要几周,甚至是几个月的时间。现在,有了“全智慧的网络”,这个时间能缩短到几分钟或者是几个小时,这得益于“全智慧的网络”的第一个优势——自动化。有了自动化的管理配置,整个网络运营的效率得以提升,同时网络运营的成本也降低了。

第二个核心价值是所带来的安全性。“全智慧的网络”投入运行之后,可以根据用户或是接入设备的类别进行网络的分区。如果“全智慧的网络”感知到一个物联网类型的设备在进入网络,会限制它只能在指定网络分区中进行一些活动并访问资源,也就是说不同类型的设备所执行的网络策略是不一样的。因为某一种类型的设备只能在指定的网络区域活动,也使得这个网络变得更加安全。

(责任编辑:安博涛)