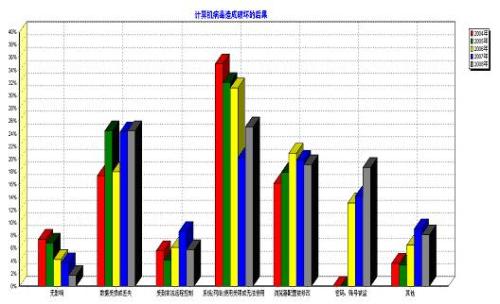

(二)计算机病毒造成的损失情况

今年调查结果显示,系统(网络)使用受限或无法使用、数据受损或丢失、浏览器配置被修改、密码被盗是计算机病毒造成的主要破坏后果。自2006年以来,随着病毒破坏性的变化,病毒破坏性调查项目增加了“密码、账号被盗”选项。调查结果显示,2008年密码被盗占调查总数的18.7%,比去年增长了4.5个百分点。“网游大盗”、“AV终结者”、“磁碟机”、“机器狗”等病毒利用多种传播渠道进行传播并下载木马,并帮助木马传播,攫取非法经济效益,给被感染的用户带来重大损失。脚本类病毒大量出现,主要为其他木马病毒传播起到“代理人”作用。如:JS.Ageng、JS.RealPlr、JS.Psyme、HTML.IFrame等病毒。同时,网上贩卖病毒、木马和以及利用僵尸网络进行DDos攻击的活动数量仍然维持在较高水平,且日益公开化。

(责任编辑:adminadmin2008)