在中国老人总会说,当你丧失警惕时危险也就来临了,这句话用来形容当前的移动安全现状并不为过,或者说是一种警醒。虽然许多安全厂商已经开始关注并投身于移动安全,但还远远不够。以前移动设备功能还比较单一,恶意入侵所需要采用的技术与获得的利益并不成正比。

近两年来,随着智能手机的快速普及,与之相关的安全问题的报道也越来越多地见诸于报端,据Juniper Networks的调查数据显示,2010年在移动设备上发生的恶意软件和病毒攻击数量增加了250%,而在被调查的15个国家中有5%(25,000部)的手机都在办公区域内遭受了恶意软件的袭击。此外,普遍采用的开放式Android平台,其带来的安全威胁也不容忽视。移动专业公司AdaptiveMobile的调查数据显示,恶意软件攻击Google Android移动操作系统的数量在2010年翻了4倍。与iPhone和Symbian其他智能手机相比,发生在Android平台手机上的攻击数有了明显的增加。

在2010年iPhone、iPad以及类似的移动设备产品欲渐流行,而且正在逐步的从用于打电话、玩游戏向移动办公转变。

让我们来看下企业环境,全球发展趋势表明,越来越多的企业允许员工使用自己的移动和无线设备进行工作交流,而员工们也期望携带自己的设备如智能手机,平板电脑等从事各项工作。Forrester研究公司的数据显示,现在全球移动办公人员的数量已超过了十亿,大约占世界劳动力人口总数的三分之一。从最基本的收发邮件,到访问公司数据、应用和网络,个人移动设备通常要兼顾个人应用和企业应用双重目的。可以预料的是,企业移动安全将成为继个人移动安全之后的另一技术热点,它将包括各种移动设备安全、移动设备管理以及终端安全等领域。

其实现在已经开始有一些病毒、恶意程序出现在各类移动终端里,不过总体来说,这些还仅仅是一些小虾米,甚至是黑色产业链的一次又一次的技术试探。在安全厂商研究探寻移动设备存在的安全隐患时,恶意攻击者也在不遗余力的挖掘移动设备潜藏的漏洞。这是一次赛跑,没有终点,比的就是谁更快。

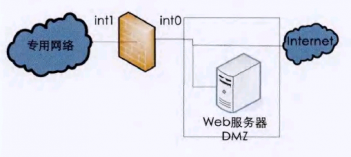

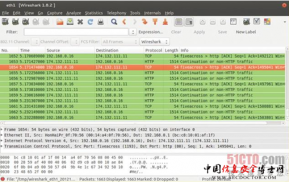

移动安全需要考虑三部分的防护:服务端、数据传输通道、客户端,而且这三者的防护应该有轻重之分。笔者看来,最重要的防护应该放在服务端,因为移动终端自身不会存储大量数据,移动终端需要频繁与服务端交换数据才能产生价值,所以防护的重点应该在服务端。但并不是说移动终端不需要防护,而是说,如果服务器端是重装甲式的防护,移动终端就需要特种兵一般的防护。安全防护程度介于二者之间的就是对传输过程的防护,安全本身没有轻重之分,只是在当前,针对传输过程的恶意威胁相对较少而已。

(责任编辑:)