· 误区三:核心的DoS缓解策略是防护与化解——通过采取系列防范措施,企业有能力阻止恶意攻击以及防范针对网站的各种蓄意破坏活动。这也改变了长期以来黑客占据优势的局面,使双方的“竞技”水平不断提升。通过识别攻击活动中的攻击工具,发现和利用它自身的弱点,就可以变被动为主动,消除攻击工具所带来的危害。

Radware首席技术官Avi Chesla表示:“网络安全现状随着每一次出现的攻击浪潮而不断发生改变,DoS和DDoS攻击也在利用更多技巧和手段来对付攻击目标。Radware “2011年全球应用和网络安全报告”证实了在过去两年中所有严重的网络攻击活动中,既有体积庞大的大型攻击,也有温水煮青蛙式的“小而慢”型的攻击,它们一般同时存在。”

Chesla还表示:“大多数互联网网站自身都存在漏洞,这就使得企业无法准确预计自己的网站是否会被攻击,以及可能遭遇的攻击规模。企业需要依靠使用最先进的防护和攻击演习来对抗这些可以确定的网络犯罪行为,同时了解当前错综复杂的攻击现状。”

报告中提到的其他相关信息:

· 56%的网络攻击以应用层为目标;46 %以网络层为目标。

· 金融服务(28%)、政府和线上博彩(各占25%)网站最容易受到攻击。

· 半数攻击中,企业并不知道他们为何成为受害者。其中22%是源于“黑客主义分子”的政治和社会目的;12%来源于不满的用户;7%来源于竞争对手;4%是因为黑客希望企业付费以保全自己的网站。

· 在 2011年,DoS攻击已经变得更具组织性和专业性,并且更加复杂,攻击者往往在一次攻击活动中采用5种不同的攻击方式发起混合进攻。没有一个单点安全工具能够有效阻止当前这些复杂和多层的攻击。企业需要一种鸡尾酒式的混合安全技术来为自己的网络和业务提供全面的安全保护。

如何化解网络攻击?

Radware ERT向企业推荐以下措施,可以有效防止DoS和DDoS攻击:

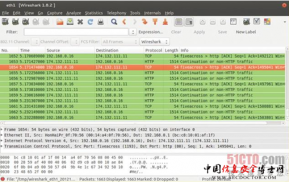

1.收集相关攻击的所有信息,比如攻击的类型、大小和频率。利用正确的方式衡量不同类型的攻击。例如,准确衡量UDP洪水攻击的依据是带宽和PPS,而衡量HTTP洪水攻击的依据则是查看每秒的事务量,并发连接数和每秒产生的新的连接数。UDP洪水攻击也许看起更加庞大和危险,但是基于HTTP接入的攻击却能以很小的流量制造比UDP攻击大得多的破坏。

2.基于业务层面进行风险分析,以制定用于提升业务稳定性对抗DDoS攻击的预算。

3.应对带宽饱和攻击,请确保您的服务供应商能够提供相应的缓解保护。

4.应对应用攻击,请在企业网络中配置防DoS和网络行为分析技术。

5. 通过一个安全事件与信息管理(SEIM)系统,从一个整体的,或者“内容感知”的视角了解你企业的安全状态。SEIM系统可建立一个集中式的架构以简化监测安全边缘设备生成的上百万条信息与日志记录这类任务。同样,当企业想要追究某个入侵者责任的时候,SEIM也是必不可少的。

6. 内部安全教育同样是重要的防御工具。定期提升安全团队的专业技能和能力非常关键;同样必需让员工意识到黑客会利用企业网络暴露出来的一切漏洞,特别是在个人移动接入设备风行的时代。

(责任编辑:闫小琪)