区域子系统内部布置图如下(图5):

网络信息安全内容审计系统及相关技术研究(6)

区域子系统内部布置图如下(图5): 图5区域子系统内部布置图 本系统采用软硬结合四层探测器(Sensor),数据采集器(Data_Gather),数据库(Database),控制台(Console)分布式模块化的体系结构,多点进行信息

图5区域子系统内部布置图

本系统采用软硬结合四层“探测器(Sensor),数据采集器(Data_Gather),数据库(Database),控制台(Console)”分布式模块化的体系结构,多点进行信息采集,集中到中心进行数据分析。这种方式结构灵活,易于拓展,模块之间的关系比较合理,并可以进行并行的开发等技术优点,能自动适应不同规模网络的需要。探测器平面负责数据的采集、重组和过滤;数据采集平面负责数据的实时分析,数据还原并支持模块化结构;数据存储平面负责数据的存储和查询;控制管理平面负责策略管理、数据的显示、报警和事后分析。?

5.1探测器的基本设计。?

基本设计思路,探测器工作在网络的底层,主要功能是监听网络流量,收集指定类型(WWW, BBS, E?mail)的数据包,并将其转发到上层进行处理。为提高监听效率,在该模块中只对数据进行监听和判断,而不做复杂的分析、处理。数据采集的内容包括系统访问记录、网络流量状况、访问数据内容及用户活动的状态等要素。探测器(Sensor)是由三部分组成的,包括:Shell模块(idssh),通信控制模块(ids),处理模块(jids)。Shell模块提供命令行接口使用户可以手动更改探测器的部分配置信息启动、停止探测器。通信控制模块接收与执行控制台命令发送命令执行结果的反馈向控制台发送探测器的告警信息,状态信息,出错信息;jids模块发送所捕获到的审计数据流给通信控制模块。?

(责任编辑:adminadmin2008)

顶一下

(1)

33.3%

踩一下

(2)

66.7%

- 上一篇:信息安全风险评估研究

- 下一篇:QQ宝典 六法则保护你安全聊天

热点内容

相关文章

图片资讯

桌面安全 需采用“深层防御”方法

深层防御方法代表了一套全方位安全哲学,帮助保护计算环境免受许多攻击手法的攻击。 ...[详细]

网络安全巧设置 Win2008 R2 防火墙详解

针对一般中小企业型来说,如果希望对企业网络进行安全管理,不一定非得花高价钱购买专...[详细]

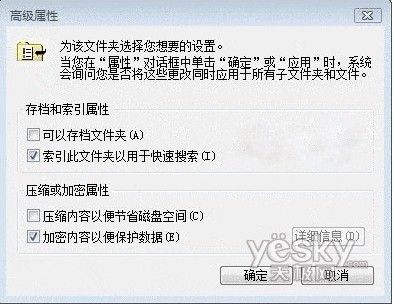

Windows Vista中如何加密文件或文件夹

要在Windows Vista加密文件或文件夹,可按下面的操作步骤进行:。 ...[详细]

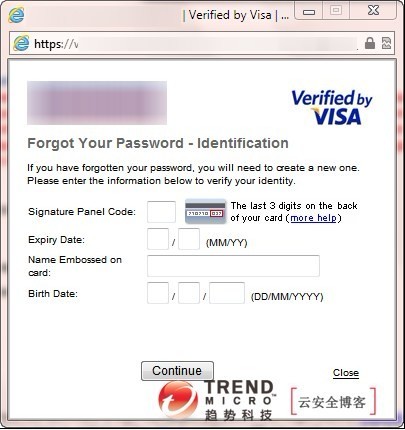

信用卡背后的安全隐患

Visa组织在2001年推出一个他们称为3DS的安全协议,也就是3 Domain Secure的缩写。试图...[详细]

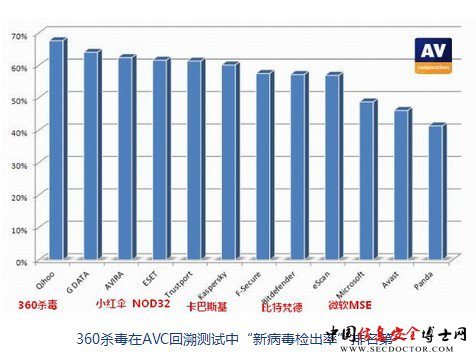

周鸿祎:AVC证明360杀毒具有世界级技术

曾令中国杀毒业难堪的AV-Comparatives国际权威评测传来喜讯:在最新公布的AVC回溯测试...[详细]