一个自然语言水印嵌入安全性评估方案(3)

信息。最终,提取者试图从攻击后的媒体中提取完整的水印以证明版权归属。 我们的自然语言水印的通信模型如图1所示。嵌入者通常是一个持有版权的发行者,他将水印嵌入到载体文本从而生成水印文本。攻击者可能是一个想

信息。最终,提取者试图从攻击后的媒体中提取完整的水印以证明版权归属。

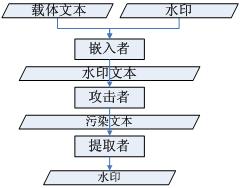

我们的自然语言水印的通信模型如图1所示。嵌入者通常是一个持有版权的发行者,他将水印嵌入到载体文本从而生成水印文本。攻击者可能是一个想移除或修改水印的盗版者,他使用各种可能的手段污染水印文本。最后,提取者可能是一个法官,试图从污染文本中提取水印作为法庭的呈堂证供。

与文本隐写不同,在自然语言水印领域中,载体文本本身通常比水印更有价值。所以在嵌入过程中须保持载体文本的含义和风格。对于攻击者来说亦然,一个严重污染到无法识别其含义的文本也是无价值的。因此,嵌入者和攻击者双方都被限制只能引入较小的失真。

图1自然语言水印协议通信模型

3 预备知识

在这篇文章中,我们用到计算不可区分这个概念。Goldreich在他的著作中对可忽略函数和计算不可区分做了如下的定义[10]:

顶一下

(0)

0%

踩一下

(0)

0%

热点内容

相关文章

图片资讯

桌面安全 需采用“深层防御”方法

深层防御方法代表了一套全方位安全哲学,帮助保护计算环境免受许多攻击手法的攻击。 ...[详细]

网络安全巧设置 Win2008 R2 防火墙详解

针对一般中小企业型来说,如果希望对企业网络进行安全管理,不一定非得花高价钱购买专...[详细]

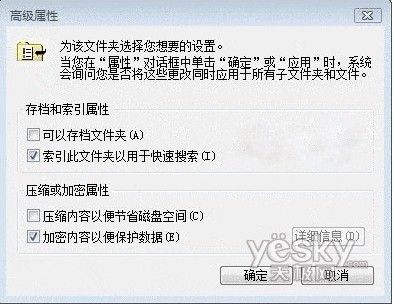

Windows Vista中如何加密文件或文件夹

要在Windows Vista加密文件或文件夹,可按下面的操作步骤进行:。 ...[详细]

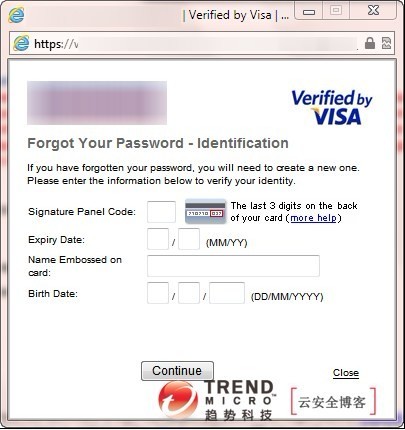

信用卡背后的安全隐患

Visa组织在2001年推出一个他们称为3DS的安全协议,也就是3 Domain Secure的缩写。试图...[详细]

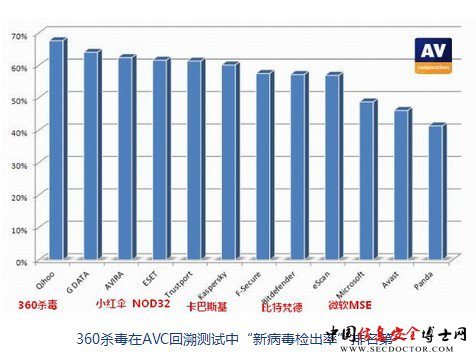

周鸿祎:AVC证明360杀毒具有世界级技术

曾令中国杀毒业难堪的AV-Comparatives国际权威评测传来喜讯:在最新公布的AVC回溯测试...[详细]