它在扫描每个项目时,你希望看到“文件干净”。扫描完成后,需要分析的任何文件都会标以A(表示通过VirusTotal检测出来)、标以B(表示通过人工分析检测出来)、标以C(表示来自恶意项目)或者标以D(表示未确定)。结果保存成一个文本文件。如果你没有看到标以上述符号的任何文件,那么表明你的系统完全很干净。

Rook Security的Milano深度扫描结果

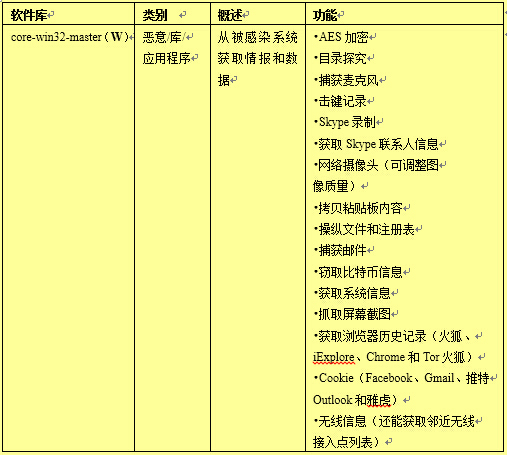

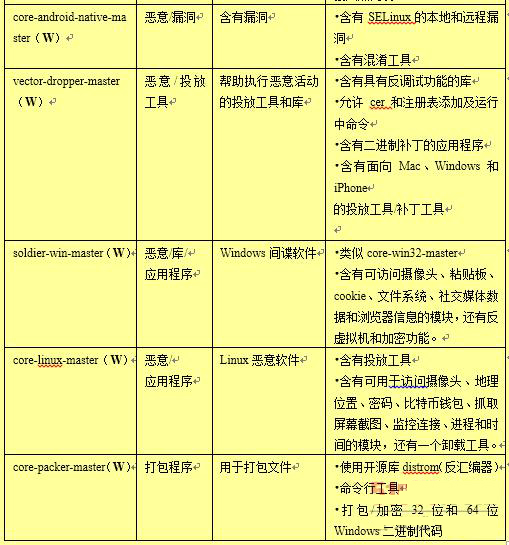

Rook的Hacking Team数据分析包括一张表,所附数据来自GitHub HackingTeam软件库;Rook将一些文件标以“W”,这意味着它可改造成武器。

Rook Security的Hacking Team数据表

之前,免费的监视恶意软件检测工具Detekt可以发现FinFisher和Hacking Team编写的远程控制系统工具包留下的痕迹。但是厂商们迟早会改动间谍软件,因而这个工具变得过时了。明智之举就是扫描并确信你的系统没有被感染,但是如果你需要试一下Milano的理由,不妨考虑国际特赦组织(Amnesty International)在Detekt发布后所说的一番话。“设想你绝不是唯一可能中招的。有人在背后窥视你,记录下你在计算机键盘上输入的每个字符,读取和侦听你的私密Skype会话;使用你手机的麦克风和摄像头来监控你和同事,而你完全蒙在鼓里。”

如果你认为这种事不太可能发生,那么不妨再好好想一想,因为研究人员Collin Mulliner发现,Hacking Team(转手卖给专制政府的卑鄙之徒)拿来他的开源漏洞工具后,并它们整合入到其安卓监视软件中,然后卖给全球各地大搞间谍活动的政府。Mulliner说:“看到自己的开源工具被Hacking Team用来制作窥视活动积极分子的产品,我很愤怒,也很难过。”Mulliner在一个例子中提到了他的安卓语音呼叫拦截工具,Hacking Team利用该工具来截获音频,比如被感染的安卓手机收听所及范围之内的会话。

防范面向安卓和iOS移动设备的Hacking Team恶意软件

如果这让你因此担心自己的手机可能感染上了Hacking Team的监视恶意软件,那么Lookout发出了一封电子邮件,声称“其客户(安卓平台和iOS平台上的客户)都受到了保护,远离所有最新形式的Hacking Team间谍软件产品。”

检测面向OS X的Hacking Team间谍软件

最后,Facebook发布了新的osquery查询包,以检测OS X上的Hacking Team的远程控制系统。“攻击者在继续设计和部署Mac OS X后门。我们已经在Flashback、IceFog、Careto、Adwind/Unrecom以及最近的HackingTeam上看到了这一幕。OS X攻击包拥有的查询可以识别恶意软件的已知变种,从高级持续性威胁(APT)到广告软件和间谍软件,不一而足。如果该查询包中的查询获得了结果,这意味着你的Mac机器中有一个主机感染了恶意软件。该数据包的准确度很高,误报有望接近零。”

(责任编辑:安博涛)