ЁЁЁЁЫцзХЖдЛЅСЊЭјвРРЕЖШЕФж№НЅЬсИпЃЌЭјТчПеМфвбГЩЮЊИїЙњгХЯШељЖсЕФживЊеНТдПеМфЁЃЭјТчПеМфзїЮЊМЬТНЁЂКЃЁЂПеЁЂЬьжЎКѓЕФ“ЕкЮхЮЌПеМф”,вбОГЩЮЊИїЙњНЧж№ШЈСІЕФаТеНГЁЁЃЪРНчжївЊЙњМвЮЊЧРеМЭјТчПеМфжЦИпЕуЃЌвбОПЊЪМЛ§МЋВПЪ№ЭјТчПеМфАВШЋеНТдМАЭјеНВПЖгЁЃЖјетЖдгке§дксШЦ№ЕФжаЙњЖјбдЃЌЭјТчУцСйЕФАВШЋаЮЪЦвВИќМгбЯОўЁЃ

ЁЁЁЁдк2016ФъЕФЕкОХНьжаЙњаХЯЂАВШЋВЉЪПТлЬГжавзЛЊТМИБзмВУеХЙњСІЭЈЙ§ЗжЮіФПЧАЭјТчПеМфАВШЋЫљУцСйЕФЬєеНЃЌУїШЗСЫЮвУЧдкНёКѓЭјТчПеМфЗЂеЙжаЕФЖдВпЁЃ

еХЙњСІ

ЁЁЁЁвЛЁЂЭјТчПеМфАВШЋУцСйЕФЬєеН

ЁЁЁЁАЎЕТЛЊ·дМЩЊЗђ·ЫЙХЕЕЧЃЌЧАУРЙњжабыЧщБЈОж (CIA)ЙЭдБЃЌ2013Фъ6дТНЋУРЙњЙњМвАВШЋОжЙигкPRISM МрЬ§ЯюФПЕФУиУмЮФЕЕХћТЖИјСЫЁЖЮРБЈ ЁЗКЭЁЖЛЊЪЂЖйгЪБЈ ЁЗЃЌЫцМДдтУРЙњеўИЎЭЈМЉЁЃ

ЁЁЁЁ“ђЈђЌ”(niè rú)ааЖЏЃЌЪЧгЂЙњМфЕ§ЛњЙЙЪЕЪЉЕФДѓЙцФЃМрЪгЯюФПЁЃББУРЕНЮїХЗЕФКЃЕзЙтРТОЙ§гЂЙњКЃАЖЃЌгЂЙњМфЕ§зщжЏдкПчДѓЮїбѓКЃЕзЙтРТЩЯАВзАСЫМрЬ§ЩшБИЃЌМрПиаХЯЂАќРЈЕчЛАЁЂЕчзггЪМўаХЯЂЁЂ“СГЦз”ЭјеОЩЯЕФзЪСЯКЭЫљгафЏРРЭјеОЕФРњЪЗМЧТМЁЃ

ЁЁЁЁ“РтОЕ”МЦЛЎ

ЁЁЁЁ“РтОЕ”МЦЛЎЪЧУРЙњЙњАВОжЭЈЙ§МрПиОХДѓЛЅСЊЭјЙЋЫОЕФжааФЗўЮёЦїЃЌЛёШЁПЭЛЇЕФЕчзггЪМўЁЂМДЪБЯћЯЂЁЂЪгЦЕЁЂееЦЌЁЂДцДЂЪ§ОнЁЂгявєЭЈаХЁЂЮФМўДЋЪфЁЂЫбЫїМЧТМЁЂЕЧТМЪБМфКЭЩчНЛЭјТчзЪСЯЕШЁЃ

ЁЁЁЁЧЩбдМЦЛЎ(Blarney)

ЁЁЁЁИУМЦЛЎЪЧУРЙњМвАВШЋОжЭЈЙ§ЛЅСЊЭјЪеМЏИїИіЙњМвМЦЫуЛњУћГЦЁЂЦЗХЦЁЂаЭКХЁЂIPКЭMACЕижЗЁЂШэМўМАТЉЖДЕШЪ§ОнЃЌВтЛцГіШЋЧђМЦЫуЛњ“аХЯЂНЎгђ”ЕиЭМЁЃРћгУетаЉЪ§ОнЃЌУРЙњПЩвдПьЫйЫјЖЈЪРНчЩЯШЮКЮЕиЕуЕФМЦЫуЛњНјааОЋШЗЙЅЛїЁЃ

ЁЁЁЁЖЈжЦШыПкзщжЏ(TAO)

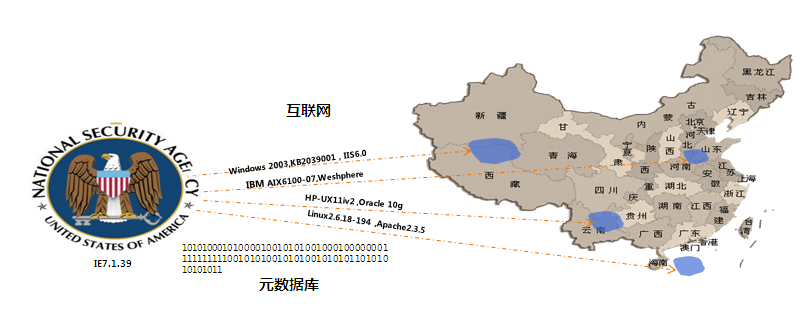

ЁЁЁЁУРЙњЙњМвАВШЋОж (NSA)ФкВПЕФКкПЭзщжЏЁЃШЮЮёЪЧЧжШыШЋЧђИїЙњЕФЭјТчКЭЭЈаХЯЕЭГЧдШЁЧщБЈЃЌжївЊЖдЯѓЪЧжаЙњЃЌжївЊЪжЖЮЪЧЭЕЭЕЧБШыЙњЭтФПБъЕФМЦЫуЛњМАЕчаХЯЕЭГЃЌЦЦНтУмТыЃЌНтГ§БЃЛЄФПБъМЦЫуЛњЕФЕчФдАВШЋЯЕЭГЁЃУРЙњДѓаЭITЙЋЫООљЩшгаCSOЃЌСЅЪєгкУРЙњЙњМвАВШЋОжЫЋжиСьЕМЃЌКѓУХТЉЖДОљашЯђNSAБИАИЁЃ

ЁЁЁЁУРЙњПЦММЙЋЫОДјРДЕФаХЯЂАВШЋЭўаВ

ЁЁЁЁ“АЫДѓН№Ие”ЩюЖШНщШыЮвЙњЙиМќСьгђаХЯЂЛЏНЈЩшЃЌЖдаХЯЂАВШЋЙЙГЩЧБдкЭўаВ!УРЙњNSAвРЭа“АЫДѓН№Ие”ПЩвдЭъећЛцжЦЮвЙњаХЯЂЯЕЭГВМЗРЭМ,ПЩЪЕЯжЖдЙиМќФПБъЖЈЕуЁЂОЋзМЁЂГжајЕФЭјТчЙЅЛї!Ні2012ФъжаЙњБЛОГЭтПижЦЕФМЦЫуЛњОЭДя1420грЭђЬЈЃЌЦфжаЩцМАН№ШкЁЂНЛЭЈЁЂФмдДЕШЖрИіЙиМќВПУХЁЃ

ЁЁЁЁдьГЩЩшБИБЛПиЕФИљдДПЩЗжЮЊШчЯТСНДѓРрЃК

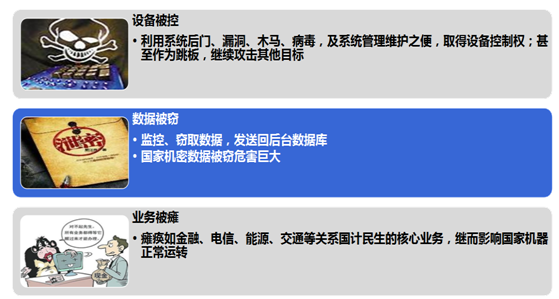

ЁЁЁЁвЛЪЧЗЧЗЈвўВизЄСєдкЯЕЭГФкВПЕФЁЂОЙ§ОЋУмЩшМЦЕФЖёвтЙІФмЃЌЫзГЦ“КѓУХ”ЃЌЗжЮЊСНДѓРрЃКгВМўТпМЁЂШэМўЖёвтДњТы

ЁЁЁЁЖўЪЧЖдКЯЗЈЮЌЛЄЙмРэНгПкЕФЗЧЗЈЪЙгУЃЌШчЗЧЗЈЖдЮяРэЩшБИЮЌаоИќЛЛЃЌЛђдкЯЕЭГзДЬЌМрПиЁЂЯЕЭГЩ§МЖЕШВйзїЙ§ГЬжаЃЌжВШыОпгаЖёвтЙІФмЕФШэМўДњТыЃЌвдДяЕНЧдШЁЩЬвЕЛњУмЃЌЦЦЛЕКЫаФвЕЮёе§ГЃдЫзЊЕФФПЕФЁЃ

ЁЁЁЁЭўаВИљдДЃКАдШЈЫМЮЌЃЌММЪѕТЂЖЯгХЪЦ

ЁЁЁЁ•2001Фъ10дТ26ШегЩУРЙњзмЭГВМЪВАфВМЁЖУРЙњАЎЙњепЗЈАИЁЗ

ЁЁЁЁ•ОЏВьЛњЙигаШЈЫбЫїЕчЛАЁЂЕчзггЪМўЭЈбЖЁЂвНСЦЁЂВЦЮёКЭЦфЫћжжРрЕФМЧТМ

ЁЁЁЁ•УРЙњБОЭСЦѓвЕгавхЮёНЋЦфгЕгаЕФЪ§ОнЬсЙЉИјУРЙњЧщБЈЛњЙЙ

ЁЁЁЁ•УРЙњБОЭСЦѓвЕгавхЮёНЋЦфВњЦЗжаДцдкЕФКѓУХМАТЉЖДаХЯЂБЈБИУРЙњЧщБЈЛњЙЙ

ЁЁЁЁ•НсКЯЧЩбдМЦЛЎЪеМЏЕФдЊЪ§ОнЃЌПЩЧсвзЪЖБ№ГіД§ШыЧжФПБъТЉЖДЃЌВЂНјааЙЅЛїМАПижЦ

ЁЁЁЁ•УРЙњвбОНЈСЂЦ№ЬхЯЕЛЏзщжЏгІЖдаХЯЂАВШЋ

ЁЁЁЁ•УРЙњга16ИіЧщБЈЛњЙЙЃЌгШЦфЙњМвАВШЋОж(NSA)ЃЌжабыЧщБЈОж(CIA)ЃЌСЊАюЕїВщОж(FBI)ЃЌЮЊЪзЃЌИКд№ЪЕЪЉвЛЯЕСааХЯЂАВШЋЙЅЛїКЭЗРгљМЦЛЎ

ЁЁЁЁ•ЦѓвЕашвЊЩшСЂЪзЯЏаХЯЂАВШЋЙйЃЌОпБИЫЋжиЩэЗнвЛЗНУцМрЖНКЭИКд№ЦѓвЕздЩэАВШЋКЭБЃУмЃЌЭЌЪБвЊЖдУРЙњАВШЋЪТЮёЮЏдБЛсИКд№

ЁЁЁЁЖўЁЂЭјТчПеМфАВШЋЗЂеЙЧїЪЦ

ЁЁЁЁ•ЭјТчПеМфЖдПЙШевцЧПСвЕФЧїЪЦЃЌЦфБОжЪЪЧељЖсЕкЮхжЦПеШЈЕФЕФељЖсЁЃ

ЁЁЁЁ•ШЋЧђЛЏКЭШЋУцЛЏЕФЧїЪЦЁЃВЛНіЪЧУРжажЎМфЕФЖдПЙЃЌЙњгыЙњжЎМфЕФЖдПЙЃЌДгИіШЫЃЌЕНЙњМвЃЌЕНЩчЛсЩјЭИЕНЗНЗНУцУцЁЃ

ЁЁЁЁ•ЕЅМЋЬєеНЖрМЋЕФЧїЪЦЃЌИіШЫЬєеНЙњМвЃЌЭХЬхЬєеНЩчЛс

ЁЁЁЁ•ЯђСНЖЫбгЩьЕФЧїЪЦЃЌвЛЗНУцЕФВйПиЕФМђЕЅЛЏМђвзЛЏЃЌСэвЛЗНУцЕФЩюШыЛЏКЭЕзВуЛЏЃЌгІгУЛЏ

ЁЁЁЁШ§ЁЂЭјТчПеМфАВШЋЕФгІЖдВпТд

ЁЁЁЁ1ЁЂДгУёМфгІЖдЕНЙњМвгІЖдЃЌЧаЪЕДгЖЅВужиЪгКЭЩшМЦЁЃ

ЁЁЁЁ2ЁЂГфЗжЗЂЛгУёМфСІСПРДгІЖдЃЌвРЭаШЫУёШКжкЕФСІСПЃЌаХЯЂАВШЋвтЪЖвВЪЧеНТдЕФзщГЩВПЗжЁЃ

ЁЁЁЁ3ЁЂзджїПЩПиЕФВНЗЅМгДѓЃЌНЈСЂЯргІЕФЯЕЭГКЭЦНЬЈЃЌж№ВНМгДѓЩюШыбаЗЂФмСІЁЃ

ЁЁЁЁ4ЁЂжиаТЙЙНЈаТЕФаХЯЂАВШЋРэТлбаОПЃЌДгбЇУРЙњЕНздМКДДаТЁЃ

ЁЁЁЁ5ЁЂМгДѓШЫВХХрбјЕФСІЖШЁЃ

(д№ШЮБрМЃКЫЮБрМ)