互联网时代,一个小小的数据就可以左右公司的命运。这些数据在企业自己手里是制胜王牌,在对手手里就是毁灭自身的工具。为了保护这些机密数据,不少企业都开展了信息防泄漏项目。但是防泄漏建设就跟买保险一样,不出安全事故,你永远不知道项目是否完善。以下6条标准,让你彻底检查内部防泄体系究竟完善与否。

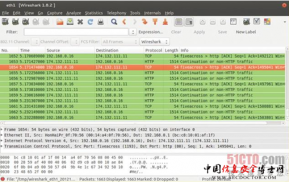

标准1:企业内部操作行为是否实现可视化

在信息防泄漏的“战争”中,相比于躲在暗处的泄密者和安全威胁,站在明处的企业显然略失先机。但如果企业能够做到预先防御,在对手出招之前采取针对性的保护措施,就能从根本上“转被动为主动”,做好内部数据安全防护。

因此,良好的信息防泄体系的前提就是要时刻掌握企业动态,做到要有的放矢。很重要的一点是要实现内部操作的“可视化”,以随时监测整个信息系统的安全状况,做到迅速反应,甚至还能预测到潜在的风险,化被动防御为积极防御。

标准2:防泄漏建设是否从全局角度出发,最大程度避免疏漏

安全领域中的木桶理论和马其顿防线的故事相信大家都了解——无论怎么豪华的防线,一个漏洞就可以毁灭所有一切。在企业中,有时候可能是一个小小的 U盘就毁灭了几百万投资的努力,或者一封无意的邮件就能让企业损失惨重。

因此,在解决安全问题之时,不能仅仅依赖透明加密等技术手段,“头痛医头,脚痛医脚”地堆砌不同安全产品及封堵安全漏洞,而是需要站在一个更高的战略角度来通盘考虑。如果缺乏一个整体的分析视角,你可能会忽视或者低估某个安全攻击的真正威胁,相应采取的安全措施也可能无法解决真正的问题。

所以,在实际的防泄漏建设中,我们必须从整体上来评估企业的信息安全状况,运用统一的平台来进行风险和安全管理,检测出内部问题,从而描绘出整个企业当前安全情况的更清晰和更准确的图景,采取针对性的防护措施,最大限度降低企业的安全风险。

标准3、 是否根据涉密程度不同,防护力度轻重有别

企业在构建立体化、全方位的整体信息防泄体系时并不是一刀切,不分轻重地在全公司范围内采取相同的策略,这样虽然看似达到了最为安全的效果,但对业务造成的巨大影响,以及因此产生的高额成本,对企业来说,都是巨大的负担。

对信息安全来说,威胁和风险往往和高价值的信息资产联系在一起,安全保护工作也就应该轻重有别,将重点放在高价值的信息资产上。什么是高价值信息资产?通过风险评估,你会知道,它是你业务依赖的信息系统,无论软件、硬件、服务还是人。那么,在安全建设过程中,对涉密程度高的部门或岗位进行力度大的防御,对涉密程度低的部门采取相应的安全防御。同时衡量提升安全性可能带来的业务操作上的麻烦、企业安全成本等问题,是企业必须要做的事情。

(责任编辑:闫小琪)