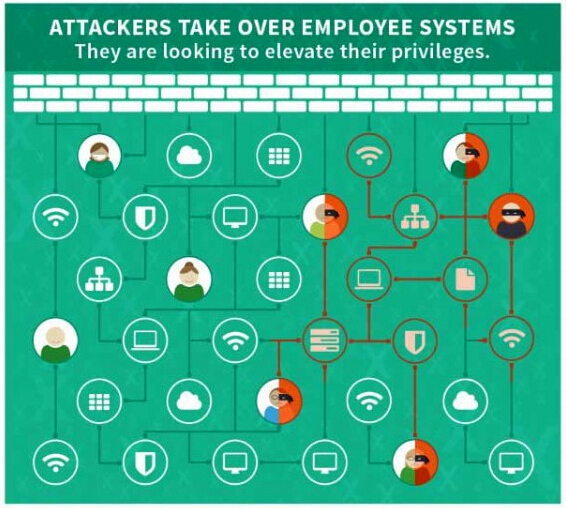

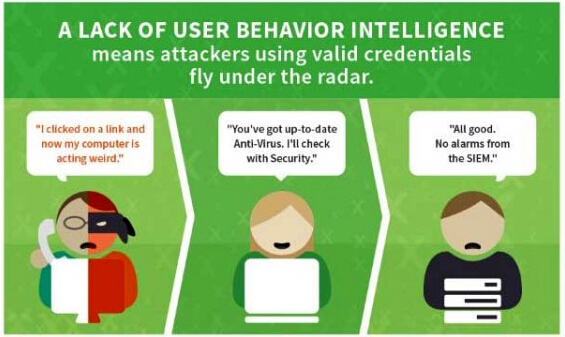

在刚刚过去的2014年发生了多起用户隐私被窃事件,其中大部分都是直接对企业网络发起的攻击,而小部分是用户的误操作导致的。大数据安全机构Exabeam近日制作了一张信息图显示黑客是如何横行网络并确保很难被侦查的。在信息图中指出76%的攻击行为都包含数据被窃,使用这些数据从而窃取用户的隐私信息。

通常这些黑客发起的攻击不会被传统的杀毒软件所侦查,允许黑客在系统中进行潜伏很长时间,甚至根据某些消息源能够超过200天。

(责任编辑:安博涛)

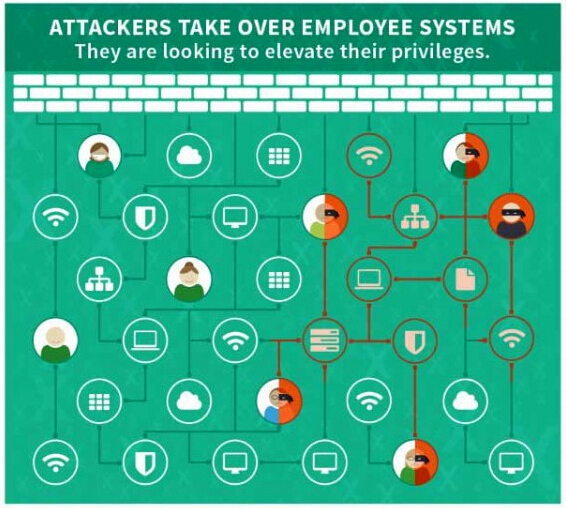

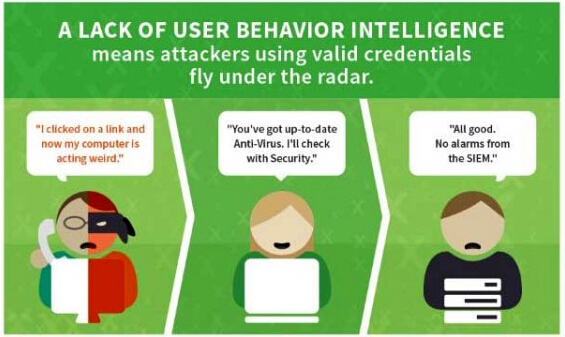

在刚刚过去的2014年发生了多起用户隐私被窃事件,其中大部分都是直接对企业网络发起的攻击,而小部分是用户的误操作导致的。大数据安全机构Exabeam近日制作了一张信息图显示黑客是如何横行网络并确保很难被侦查的。在信息图中指出76%的攻击行为都包含数据被窃,使用这些数据从而窃取用户的隐私信息。

通常这些黑客发起的攻击不会被传统的杀毒软件所侦查,允许黑客在系统中进行潜伏很长时间,甚至根据某些消息源能够超过200天。

(责任编辑:安博涛)

现代应用的发展在很大程度上要归功于DevOps运动的蓬勃兴起以及该运动所产生的各种自动...[详细]

IT行业中的企业特点是都属于知识密集型企业。这种企业的核心竞争力与员工的知识和技能...[详细]

能耗问题一直是各大数据中心的心头之痛。有数据表明,2015年我国数据中心能耗预计将高...[详细]

在遭遇网络灾难后重建IT安全似乎是不可能完成的任务,但根据安全专家Christina Kubeck...[详细]

DNS(Domain Name System)劫持又称域名劫持,是指对正常的域名解析请求加以拦截,转而...[详细]