刚刚过去的2014年是信息安全形势极为复杂的一年,大量影响到我们切身生活的信息安全事件频繁出现,尤其是各种APT攻击事件趋于爆发式增长,传统的安全威胁方式已经渐渐消失,具有持续性、针对性和隐蔽性的新一代网络安全威胁日趋常态化,越来越多的出现在我们的周围,影响到我们的信息系统安全。企业如何有效防范APT攻击成为现阶段的最主要难题,为此我们采访了安恒信息APT和大数据安全分析平台产品经理王辉,他谈到,“攻击者已经不再满足于技术炫耀,更多的以商业利益和网络战为目的。因此应对APT攻击必须要对网络系统进行整体评估,分析所有可能被利用的网络系统弱点。”

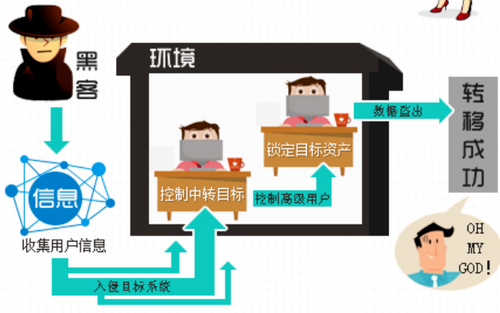

攻击者已经不再满足于技术炫耀,更多的以商业利益和网络战为目的,不惜大量的人力和财力来挖掘各种0day漏洞,并利用这些漏洞秘密潜入重要系统窃取情报,这些网络间谍行动往往针对国家重要的基础设施和单位进行,包括能源、电力、金融、国防等;有些则属于商业黑客犯罪团伙入侵企业网络,搜集一切有商业价值的信息。尤其是涉及到高新技术的企事业单位,存在大量的机密技术信息,往往容易成为APT攻击的目标。一旦被锁定为攻击目标,最终可能导致大量隐私信息和机密技术信息泄露。如果是国家、政府和军队等受到攻击,可能会导致国家机密信息泄露,后果不堪设想。

因此,应对APT攻击必须要对网络系统进行整体评估,分析所有可能被利用的网络系统弱点,包括各种WEB服务器、邮件服务器和办公网络等网络系统入口,这些弱点都可能会被利用作为APT攻击的入口,攻击者通常会结合各种WEB攻击、邮件攻击、恶意文件攻击、社工类攻击和0day攻击等多种攻击方式控制这些中转目标,并以这些中转目标为跳板向更多内网主机进行渗透,最终通过精心构造的RAT工具进行控制和回连,达到窃取机密信息的目的。

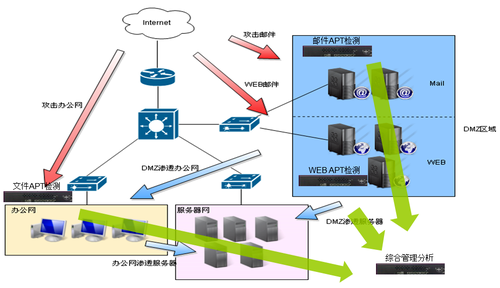

对于企业而言,APT攻击的规律和特点决定了采用单一的应对机制通常难以进行有效应对,而应对APT攻击最大的难点在于如何有效发现APT攻击,一旦发现APT攻击就可以通过多种手段进行阻断,因此,我们必须建立一套完整的安全应对体系,对所有可能存在的安全风险进行分析,包括WEB、邮件和文件等多种纬度网络流量的持续监控和深度解析,利用静态分析和动态分析相结合的机制,对所有已知和未知的攻击行为进行分析,并挖掘其中的关联性,还原APT攻击路径,及时感知可能出现的APT攻击行为,然后再针对攻击的方式利用防火墙、WAF、杀毒软件等现有安全资源进行阻断,将损失影响降低到最小。

▲APT攻击整体应对方案

安全攻防之间的对抗一定是一个动态的过程,对于企业的CSO来说,要做好防御APT攻击也一定是一个动态的过程,必须通过整体化的应对方案持续监控可能存在的安全威胁,及时感知其中真正对我们有影响的威胁,再采用针对性的应对防护措施,然后不断加固和完善整体网络安全防护体系,通过持续循环的动态安全应对过程,不断增强安全对抗能力。

(责任编辑:安博涛)